Ich bin Cybersecurity-Experte – und ich wäre fast auf dieses Phishing hereingefallen.

Kein Witz. Kein übertriebener Clickbait. Ich saß vor meinem Rechner, hatte den Mauszeiger auf dem "Anmelden"-Button eines Google-Login-Fensters, und etwas stimmte nicht. Eine Mikrosekunde Bauchgefühl hat mich davon abgehalten, mein komplettes Google-Konto an Kriminelle zu übergeben.

Was mich fast erwischt hat, war kein nigerianischer Prinz, kein schlecht formatierter PayPal-Link und keine SMS mit Tippfehlern. Es war ein professionelles Projektbriefing – mit Kalenderbuchung, Follow-up-E-Mail, vierseitigem PDF und einem Login-Fenster, das selbst bei genauem Hinsehen echt aussah.

Der Angriff, Schritt für Schritt

Alles begann harmlos. Jemand buchte über unsere Website – über unser selbstgebautes Calendly-Tool – einen Termin für ein Erstgespräch. Das Thema: Neuentwicklung einer bestehenden Firmenwebsite. Komplett normal für uns bei Golle IT. Der Termin lag etwa eine Woche in der Zukunft.

Wir haben uns die Firma angeschaut. Die Website war im Wartungsmodus, ansonsten war nicht viel zu finden. Ungewöhnlich, aber nicht alarmierend – kleine und mittelständische Unternehmen haben nicht immer eine große Online-Präsenz.

Drei Tage vor dem Termin kam dann eine E-Mail. Professionell geschrieben, mit Firmensignatur, als Antwort auf die Google-Kalender-Einladung. Der Inhalt: Sie haben ein Budget, die alte Website ist outdated, deshalb der Wartungsmodus, sie planen einen kompletten Relaunch. Im Anhang: ein vierseitiges PDF mit detaillierten Spezifikationen, was die neue Website können soll.

Vier Seiten. Das ist kein Aufwand, den ein Massen-Phisher betreibt. Das ist gezieltes Targeting.

In der E-Mail stand außerdem eine Bitte: Wir sollten uns zur Vorbereitung auf das Meeting das PDF anschauen, prüfen, ob das Budget realistisch ist – und uns auf der alten WordPress-Seite einloggen, um trotz Wartungsmodus die bestehende Seite einsehen zu können.

Also klickte ich auf den Link zur alten Website. Dort fand ich eine Login-Seite mit einem "Login mit Google"-Button – Single Sign-On, wie man es von Dutzenden Diensten kennt. In der E-Mail stand, ich solle darüber einen neuen Account erstellen.

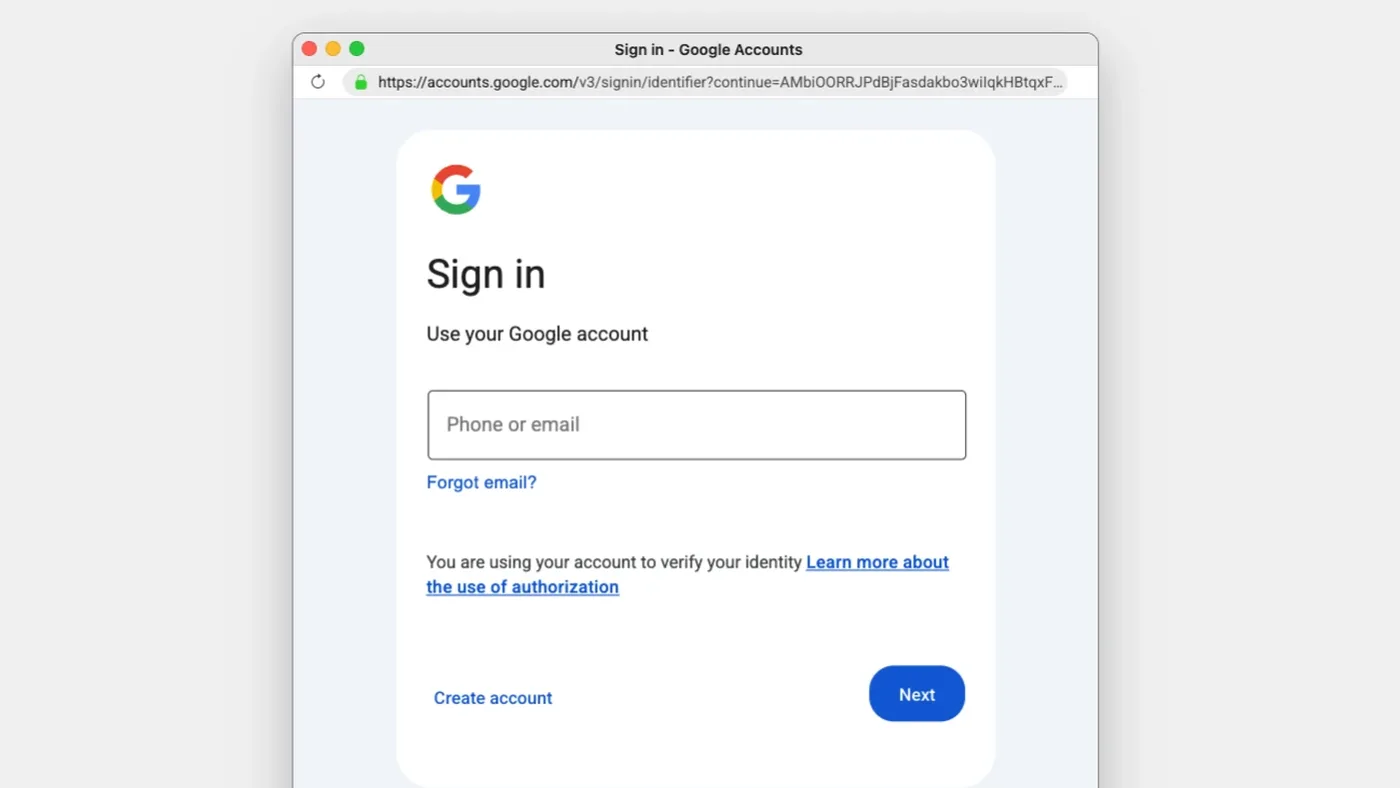

Ich klickte auf den Google-SSO-Button. Ein Popup öffnete sich. Es sah exakt aus wie das echte Google-Login-Fenster. Die URL in der Adressleiste des Popups zeigte accounts.google.com. Das Design, die Schriftarten, die Abstände – alles stimmte.

Und dann fiel mir etwas auf: Ich konnte das Popup zwar innerhalb des Browserfensters verschieben – aber nicht darüber hinaus. Es war kein echtes Browser-Fenster. Es war ein HTML-Element, gestylt wie ein Chrome-Popup.

Spätestens da war mir klar: Das ist Phishing.

Was technisch dahintersteckt: Browser-in-the-Browser

Die Technik hat einen Namen: Browser-in-the-Browser (BitB). Ein frei verfügbares Phishing-Toolkit ermöglicht es Angreifern, täuschend echte Chrome-Fenster als HTML/CSS-Overlay innerhalb einer Website zu simulieren – inklusive gefälschter Adressleiste mit einer beliebigen URL.

Das klingt simpel. Ist es technisch auch. Aber die Wirkung ist verheerend, weil wir alle darauf trainiert sind, die URL in der Adressleiste als Vertrauensanker zu nutzen. Steht da accounts.google.com? Dann muss es Google sein. Genau dieses Vertrauen wird ausgehebelt.

Wie Malwarebytes beschreibt: BitB ist im Kern eine Social-Engineering-Technik, die das Vertrauen der Nutzer in vertraute Browser-UI-Elemente ausnutzt.

Was diesen konkreten Angriff aber von älteren BitB-Varianten unterscheidet: Das Fake-Popup kommunizierte tatsächlich mit Google im Hintergrund. Als ich testweise eine ungültige E-Mail-Adresse eingab, kam eine Fehlermeldung – "Konto nicht gefunden". Bei einem falschen Passwort: "Falsches Passwort". Das System validierte meine Eingaben in Echtzeit gegen echte Google-Server.

Für das Opfer fühlt sich das an wie ein völlig normaler Authentifizierungsvorgang. Kein Warnzeichen. Kein Fehler. Alles wie gewohnt – bis die Credentials beim Angreifer landen.

Warum Freelancer und Agenturen die perfekte Zielgruppe sind

Dieser Angriff war nicht zufällig gegen eine Webagentur gerichtet. Er war designt für uns.

Freelancer und kleine Agenturen empfangen ständig Anfragen von Fremden. Wir öffnen Dokumente von Menschen, die wir nicht kennen. Wir klicken auf Links zu Websites, die wir noch nie gesehen haben. Wir nutzen Google Workspace für alles – Mails, Kalender, Drive, Meet. Und wir haben kein SOC-Team, keinen E-Mail-Filter auf Enterprise-Niveau und keine Endpoint-Detection.

Das Google-Konto eines Freelancers ist ein Goldschatz: Kundenkommunikation, Verträge, Rechnungen, OAuth-Verknüpfungen zu Dutzenden anderen Diensten. Wer dieses Konto kompromittiert, hat Zugriff auf das gesamte digitale Geschäftsleben.

Die Daten bestätigen den Trend. Credential Theft – also der Diebstahl von Zugangsdaten – ist mittlerweile der häufigste Weg, über den Angreifer Zugang zu Systemen erlangen. Dark Reading berichtet, dass 97 % aller Identity-Angriffe passwortbasiert sind. Angreifer brechen nicht mehr ein – sie loggen sich ein.

Und wir Freelancer machen es ihnen leicht. Nicht weil wir dumm sind, sondern weil unser Arbeitskontext strukturell anfällig ist.

Die unbequeme Wahrheit: Awareness-Training reicht nicht mehr

Jetzt kommt der Teil, in dem ich eine Position vertrete, die vielen nicht gefallen wird.

Die klassische Phishing-Awareness – "Achte auf schlechte Grammatik, prüfe den Absender, klicke nicht auf verdächtige Links" – ist strukturell veraltet.

Dieser Angriff hatte perfekte Grammatik. Eine professionelle E-Mail-Signatur. Ein vierseitiges Spezifikationsdokument. Ein Google-Login-Popup mit korrekter URL. Es gab keine "verdächtigen Zeichen" – das war der Designzweck.

Wer glaubt, er würde Phishing erkennen, hat das Problem nicht verstanden. BitB ist explizit dafür gebaut, nicht erkennbar zu sein. Die Angriffstechniken entwickeln sich in dokumentierten Generationen weiter: BitB (2022), ClickFix (2024), Sneaky 2FA (2025), ConsentFix (2026). Jede Generation ist schwerer zu erkennen als die vorherige.

Mein Fazit nach diesem Erlebnis: Die einzige verlässliche Verteidigung ist technisch, nicht kognitiv. Kein Mensch kann zuverlässig ein BitB-Popup von einem echten Chrome-Fenster unterscheiden – nicht unter Zeitdruck, nicht im Alltagsstress, nicht wenn alles andere am Vorgang plausibel aussieht.

Was du jetzt konkret tun solltest

Hier sind vier Maßnahmen, die du heute noch umsetzen kannst. Keine davon erfordert ein IT-Team:

1. Passwort-Manager verwenden

Ein Passwort-Manager wie 1Password oder Bitwarden füllt Credentials nur auf der echten Domain aus. Wenn die URL in der echten Browserleiste nicht accounts.google.com ist – und bei einem BitB-Angriff ist sie das nie – passiert nichts. Der Manager erkennt die Fälschung, auch wenn du es nicht tust.

2. Hardware-Security-Key oder Passkey aktivieren

FIDO2-basierte Authentifizierung (YubiKey, Google Titan, oder Passkeys auf dem Smartphone) ist by design phishing-resistent. Der Key verifiziert die Domain kryptografisch. Ein Fake-Popup auf einer fremden Domain kann den Key nicht auslösen. Das ist die stärkste Einzelmaßnahme, die du ergreifen kannst.

3. Google-Konto auf unbekannte Drittanbieter-Apps prüfen

Gehe auf myaccount.google.com → Sicherheit → Drittanbieter-Apps mit Kontozugriff. Entferne alles, was du nicht kennst. OAuth-basierte Angriffe können Zugriff auf dein Konto erhalten, ohne dein Passwort zu kennen.

4. Login-Aufforderungen in fremden Kontexten hinterfragen

Wenn dich eine fremde Website auffordert, dich mit Google einzuloggen: Öffne ein neues Browser-Tab, gehe manuell zu accounts.google.com und logge dich dort ein. Wenn der SSO-Flow echt ist, funktioniert er danach automatisch. Wenn nicht, hast du gerade einen Angriff verhindert.

Teile diesen Artikel – ernsthaft

Ich schreibe diesen Beitrag nicht, um anzugeben. Ich schreibe ihn, weil ich weiß, dass die meisten Menschen in meinem Umfeld – Kunden, Freunde, Geschäftspartner – auf diesen Angriff hereingefallen wären. Nicht aus Nachlässigkeit, sondern weil er verdammt gut gemacht war.

Die einfachste Schutzmaßnahme, die du jetzt ergreifen kannst: Schick diesen Artikel an drei Leute, die regelmäßig Projektanfragen von Fremden bekommen. Freelancer, Agenturinhaber, Selbstständige. Die Menschen, die genau in dem Kontext arbeiten, für den dieser Angriff gebaut wurde.

Und wenn du Fragen zu deiner eigenen Sicherheitsaufstellung hast – ob als Freelancer, Agentur oder Unternehmen – melde dich bei mir. Cybersecurity ist kein Luxus, sondern Grundhygiene. Spätestens jetzt.